中間者攻撃

出典: フリー百科事典『ウィキペディア(Wikipedia)』 (2024/01/05 01:50 UTC 版)

セキュアチャンネルの上での追加的な転送の必要性

インターロックプロトコルを除いて、中間者攻撃に対して安全な全ての暗号システムは、何らかのセキュアチャネルの上での情報の追加的な交換や転送が必要になる。セキュアチャネルの異なるセキュリティ用件に対応するための、多くの鍵合意手順が開発されている。

公開鍵暗号に対して中間者攻撃が成功する例

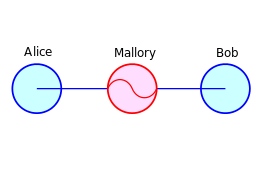

アリスがボブと情報交換すると仮定する。このときマロリーという第三者が会話を盗聴したり、ボブに嘘のメッセージを伝えたりしようとしているとする。

まず最初に、アリスはボブから公開鍵を入手しなければならない。このときもし、ボブがアリスに公開鍵を送り、マロリーがそれを妨害することができれば、マロリーは中間者攻撃を開始することができる。マロリーは、ボブからのメッセージと見せかけて、(ボブではなく) マロリーの公開鍵を含んだ、捏造したメッセージをアリスに送る。アリスはこの公開鍵がボブのものであると思い、自らのメッセージをマロリーの公開鍵で暗号化し、暗号メッセージをボブに送りかえす。ここでマロリーはもう一度妨害を行う。マロリーはアリスからのメッセージを解読して、コピーを保存し、(必要であればメッセージの内容を変更の後) ボブが最初にアリスに送った公開鍵で再度暗号化する。ボブが暗号化された新しいメッセージを受信したとき、ボブはそれがアリスからのものであると信じることとなる。

以上より、アリスとボブは、お互いが相手の公開鍵だと信じている鍵が攻撃者によるものではなく、真に相手の公開鍵であることをなんらかの方法で確認しなければならないことがわかる。原理的には、公開鍵を用いて送られるどのようなメッセージに対しても、この種の攻撃を受ける可能性があるためである。幸い、中間者攻撃に対する有効な防御技術としてはいくつか知られているものがある。

中間者攻撃に対する防御

中間者攻撃に対する防御は、以下の認証技術を使用する:

- 公開鍵基盤

- より強い相互認証

- 秘密鍵 (高い情報量の秘密)

- パスワード (低い情報量の秘密)

- 音声認識やバイオメトリクスなど、他の要素の利用

- インスタントメッセージングのための、記録外のメッセージング

通常、公開鍵の完全性は何らかの方法で保証されなければならないが、秘匿性は必要ない。パスワードと共有秘密鍵には、完全性と同時に秘匿性が必要である。公開鍵は認証局によって確認されることができる。認証局の公開鍵は、セキュアチャネルで配信される。(例えば、ウェブブラウザやOSのインストールによって行う。) 公開鍵は、セキュアチャネルを通して公開鍵を配信する web of trust によっても確認することができる。(例えば、対面でのミーティングにより配布する) また、DH鍵交換などの共通鍵配送技術を安全に使用することは、この項にある防御に使用するための認証情報(例えば共通鍵)を別途配送することで可能となっている。

中間者攻撃を防ぐための、いろいろな鍵やパスワードの形式を使用するプロトコルの分類については、鍵の合意を参照のこと。

- 1 中間者攻撃とは

- 2 中間者攻撃の概要

- 3 セキュアチャンネルの上での追加的な転送の必要性

- 4 量子暗号での中間者攻撃

- 5 関連項目

中間者攻撃と同じ種類の言葉

- 中間者攻撃のページへのリンク