そのハッカーの名は「Janit0r」。

…と言われてもピンとこないと思いますけど、「BrickerBot」の制作者だって言えば、「あーあのIoT端末を永久ブリック化するマルウェアね」とわかる人もいるのではないでしょうか。

「BrickerBot」は脆弱性のある端末を不正侵入から守る目的でブリック化する、ちょっと毛色の変わったマルウェアです。マル(悪玉)はマルでもマルウェアから守るマルウェアということで、それなりに支持を集めています。「BrickerBot」ではデフォルトのパスワードを使っているIoT端末をネットで検出すると、そのストレージを破壊し、ネットから完全シャットアウトします。その攻撃対象はカメラ、電球、TVをはじめ数千種のIoT端末にもおよびます。

亜種ごとにPDoS(Permanent Denial of Service)攻撃はパワフルになっています。3月20日に出現したBrickerBot.1が、登場から4日で端末1,895台を攻撃したのに対し、ちょうど1カ月後の4月20日に登場したBrickerBot.3はデビュー15時間で1,295台、その直後に出たBrickerBot.4はBrickerBot.3とともに24時間で1,400台近くを攻撃しました。

今最も恐れられているIoT端末のマルウェアといえば、昨年、史上3大DDos攻撃を記録した「Mirai」です。昨年9月のKrebs on Security攻撃(620Gbps)、仏OVH攻撃(1.5Tbps)に続き、10月のDyn攻撃(1.2Tbps)ではIoT機器数百万台に感染して巨大ボットネット(ゾンビ連合軍)を構築し、世界大手DNSサーバー事業者Dynをダウンさせ、米国内のネットが機能マヒとなりました。あれを見てまずいと思ったハッカーが、乗っ取られそうなカメラ、空調、電球などのIoT機器を元から潰す作戦に出たのです。

無論、潰されるほうはたまったもんじゃありません。そんな攻撃に自端末が駆り出されているなんて夢にも思わないし、単に「いきなり使えなくなる」だけです。でも、そんな乗っ取られるような脆弱な状態で機器を売るメーカーさんにもDDoS攻撃の責任の一端はあるんじゃないのか?というのが守りに回るハッカーの言い分です。

ネット防衛のボットネットを配布するハッカーはほかにも前例があります。2015年10月にSymantecが発見した「Wifatch」(脆弱な機器を破壊)に続き、昨年はBleepingComputerが「Hajime」(脆弱な機器のポートを破壊)を発見しています。

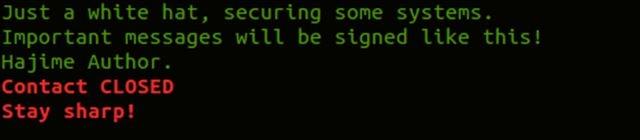

このうち「Hajime」(海外では「日本語で『はじまり』の意」と紹介されている)は司令塔をもたないP2P型のボットネットです。Miraiが侵入で使うポートを残らず塞ぎます。DDoS攻撃の機能をもたないし、「ホワイトハットです」と作者からいい感じのメッセージも出るので(画像上)善玉っぽいんですが、このどでかいボットネットを編成する真意はいまだ謎に包まれたままです。

唯一ハッカー本人から談話がとれたのが「BrickerBot」で、4月上旬にこれを発見し作者を特定したBleepingComputerからの取材に対し、Janit0rを名乗るハッカーはこう制作意図を語っています。

IoT機器のセキュリティ騒動は、セキュリティの知識が十分にないメーカーが、セキュリティの知識がまったくないユーザー向けに、パワフルなネット常時接続端末を開発していることに原因がある。ネットで市販のIoT機器を見てみたが、工場出荷時とほぼ同じ状態で使われているものが大半だ。 [中略]たとえばAvtech製の防犯カメラ10台のうち9台は「admin/admin」というデフォルト設定のままで使われていた! 自動車や工具だったら即販売停止になるレベルだ。IoT機器だけ特別扱いなんておかしい。昨年のインターネットの惨状を見た後ではもう誰も、セキュリティの弱いIoT機器に問題がないなんて言えないはずだ。 [中略]

このプロジェクトのことは自分では「インターネットの化学療法」だと思っている。自分の役目はさしずめ(『ドクター・フー』の)「ザ・ドクター」だ。化学療法なんてきついもの健常者にすすめる医者はいない。しかしネットの病状は2016年第3四半期、第4四半期に進行し、普通の治療では立ちゆかなくなった。重篤な副作用も出るには出るが、DDoSに駆り出されるボットネットが数百万台規模ともなれば、放置するわけにもいかない。本当はもっとうまい方法で再発に対処できればいいのだけど。

自分の目的はDDoS攻撃に使われるゾンビのIoT機器の数を管理可能な数に抑えることともうひとつ、問題意識の向上を図ることにある。IoT問題はみんなが考えている以上に深刻な問題なんだ。ぞっとする話もいくつか知っている。

なるほどねぇ…。他人様の機器を壊すのは決して褒められたことではありませんけど(違法なので捕まると刑務所です)、それもこれもメーカーとユーザーの啓蒙のためと。ちなみにMiraiに感染したIoT機器はオンラインで推定約40万台、オフラインで約250万台(McAfee調べ)。Hajimeに感染したP2Pボットネットは30万台弱(Kasperskey調べ)。BrickerBotのPDoS攻撃で死んだIoT機器は100万台とも200万台とも言われています。

IoT機器のことが急に不安になったみなさまは今すぐパスワードを変更しましょう。パスワード登録してない機器もあるぞ~、インターネットつぶす気か~、とハッカーがつぶして回っていますので念には念を。

・米ネットを襲う未曾有のDDoS。アンナ先輩が野に放った「Mirai」という名の魔物

top image: Flickr / The Preiser Project

source: BleepingComputer, Ars Technica, Bleeping Computer, Symantec, McAfee, Kasperskey

Adam Clark Estes - Gizmodo US[原文]

(satomi)